Comment proteger votre PME en 5 etapes : EDR, sauvegarde et mises a jour

Comment proteger votre PME en 5 etapes : EDR, sauvegarde et mises a jour

En 2026, une PME sur deux ayant subi une cyberattaque majeure met la clé sous la porte dans les 18 mois qui suivent. Pourtant, 60 % de ces incidents auraient pu être évités avec trois mesures de sécurité fondamentales. Vous n'avez pas besoin d'être un expert en informatique pour les mettre en place — vous avez besoin d'un guide clair. Le voici.

Les cybercriminels ne ciblent plus seulement les grandes entreprises. Aujourd'hui, les PME et TPE sont devenues leurs proies favorites : elles détiennent des données précieuses, mais disposent rarement des mêmes défenses qu'un grand groupe. La bonne nouvelle ? Trois piliers suffisent à construire une protection solide et accessible : l'EDR, la sauvegarde sécurisée et le patch management. Dans ce guide, nous allons vous expliquer concrètement comment les mettre en œuvre, étape par étape, sans jargon inutile.

Table des Matières

- L'EDR : déployer votre vigile numérique en 5 étapes concrètes

- La Sauvegarde Sécurisée : construire un filet de sécurité indestructible

- Le Patch Management : verrouiller toutes les portes de votre entreprise

- Les 3 Piliers en Action : votre plan de déploiement sur 90 jours

- Questions Fréquentes

- Chiffres Clés

L'EDR : Déployer Votre Vigile Numérique en 5 Étapes Concrètes

Comprendre l'EDR avant d'agir

Imaginez un vigile posté à l'entrée de votre entreprise. Un antivirus classique, c'est un vigile qui vérifie les visages sur une liste noire : si l'intrus n'y figure pas, il passe. Un EDR (Endpoint Detection and Response — littéralement "détection et réponse sur les terminaux"), c'est un vigile qui observe le comportement de chaque personne dans vos locaux. Si quelqu'un commence à fouiller dans les tiroirs à 3h du matin, il l'arrête immédiatement, même si son visage ne figure sur aucune liste.

Cette nuance est capitale en 2026. Les attaques modernes utilisent des techniques dites "fileless" — elles n'installent aucun fichier suspect, elles détournent des outils légitimes déjà présents sur votre système. Un antivirus traditionnel est aveugle face à ces méthodes. L'EDR, lui, les repère.

Actualité 2026 : Le groupe de ransomware Play a récemment développé une technique pour désactiver les EDR via le gestionnaire de disques Windows avant de prendre le contrôle des pare-feux réseau. Cette sophistication croissante confirme que les EDR doivent être choisis avec soin — tous ne résistent pas aux mêmes attaques.

Les 5 étapes pour déployer votre EDR

Étape 1 — Inventoriez vos terminaux

Avant toute chose, listez tous les appareils connectés à votre réseau : ordinateurs fixes, portables, serveurs, mais aussi tablettes et smartphones professionnels. Un EDR ne peut protéger que ce qu'il surveille. Cette liste vous servira également pour les étapes suivantes.

Étape 2 — Choisissez une solution adaptée à votre taille

Voici un comparatif des critères essentiels pour une PME :

| Critère | Ce qu'il faut vérifier | Pourquoi c'est important |

|---|---|---|

| Facilité de déploiement | Installation en moins d'une heure par poste | Vous n'avez pas une équipe IT dédiée |

| Console centralisée | Tableau de bord unique pour tous les appareils | Visibilité globale sans expertise technique |

| Réponse automatique | Isolation automatique d'un poste infecté | Limite la propagation sans intervention humaine |

| Support 24/7 | Assistance disponible à toute heure | Les attaques ne respectent pas les horaires de bureau |

| Tarification par poste | Entre 5 et 15 €/mois/poste | Budget prévisible pour une PME |

| Compatibilité MSP | Gérable par un prestataire informatique | Idéal si vous externalisez votre IT |

Étape 3 — Optez pour un EDR managé (MDR)

Si vous n'avez pas d'informaticien en interne, privilégiez un service MDR (Managed Detection and Response) : c'est un EDR géré par un prestataire spécialisé, qui surveille vos alertes 24h/24 et intervient à votre place. Des acteurs comme Acronis, Datto ou SentinelOne proposent des offres accessibles aux PME via des partenaires locaux.

Étape 4 — Configurez les règles de base

Dès l'installation, activez au minimum :

- La détection comportementale (analyse des actions suspectes)

- L'isolation automatique des postes compromis

- Les alertes par e-mail ou SMS pour les incidents critiques

- Le blocage des scripts PowerShell non autorisés (vecteur d'attaque très courant)

Étape 5 — Testez votre EDR tous les trimestres

Un EDR non testé est un EDR dont vous ignorez l'efficacité réelle. Demandez à votre prestataire de réaliser une simulation d'attaque (test de pénétration simplifié) pour vérifier que les alertes remontent correctement et que les procédures de réponse fonctionnent.

💡 Bon à savoir : Certains assureurs cyber exigent désormais la présence d'un EDR actif pour couvrir les sinistres liés aux ransomwares. Vérifiez votre contrat — un EDR peut aussi faire baisser votre prime.

📊 1 sur 2 – PME ciblées par des cyberattaques en 2026

La Sauvegarde Sécurisée : Construire un Filet de Sécurité Indestructible

Pourquoi votre sauvegarde actuelle ne suffit probablement pas

Beaucoup de chefs d'entreprise pensent être protégés parce qu'ils sauvegardent leurs données. C'est un faux sentiment de sécurité. Voici pourquoi : les ransomwares modernes cherchent et chiffrent aussi vos sauvegardes. Si votre sauvegarde est connectée en permanence à votre réseau (disque dur externe toujours branché, NAS accessible depuis tous les postes), elle sera chiffrée en même temps que vos fichiers de travail.

Résultat : vous payez la rançon, ou vous perdez tout.

La sauvegarde sécurisée, c'est une sauvegarde que même un ransomware ne peut pas atteindre. Voici comment la construire.

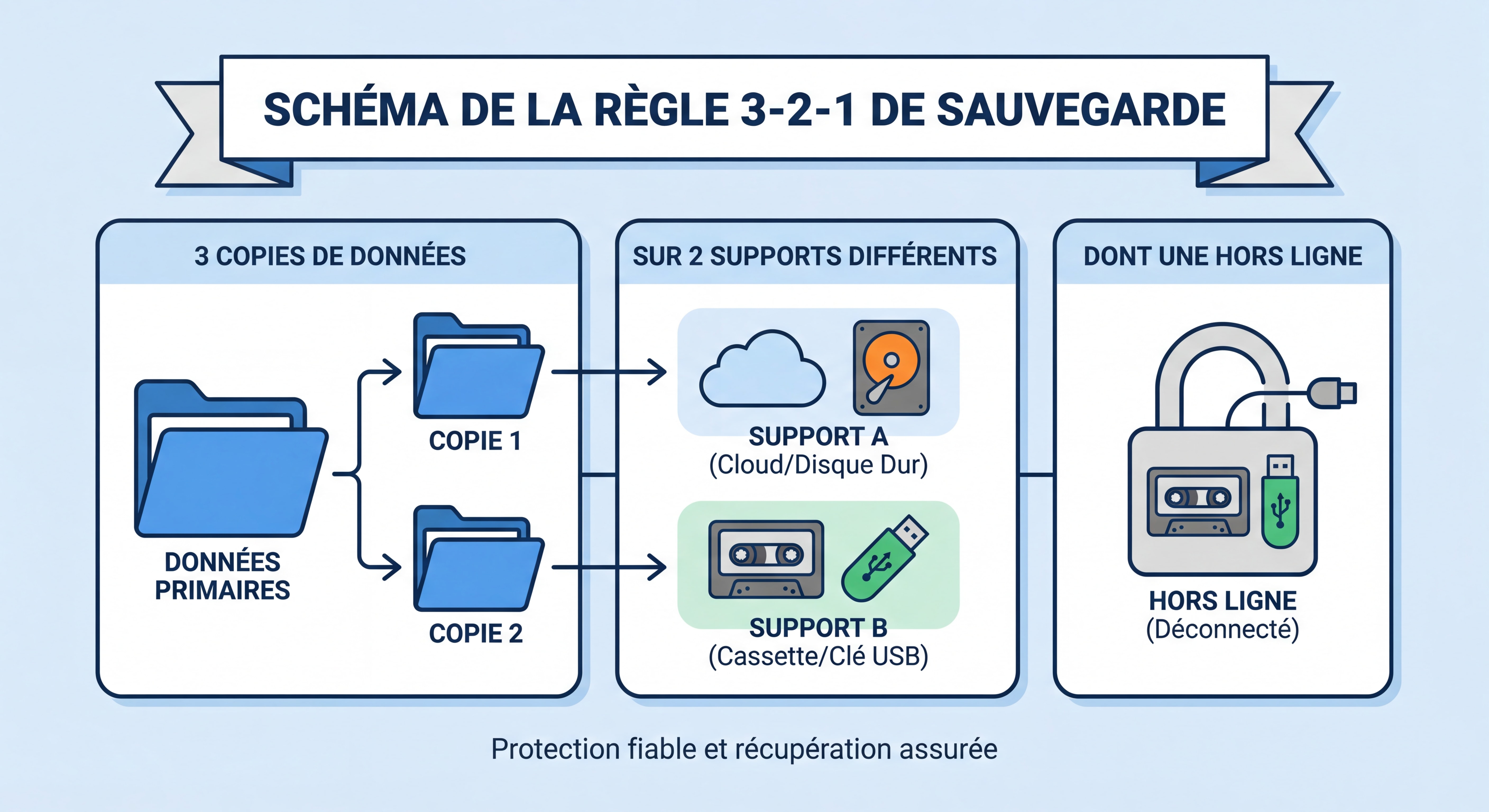

La règle du 3-2-1 : simple, efficace, incontournable

La règle du 3-2-1 est le standard mondial de la sauvegarde. Voici comment la mémoriser :

- 3 copies de vos données (l'originale + 2 sauvegardes)

- 2 supports différents (exemple : votre serveur + un cloud)

- 1 copie hors site et hors ligne (inaccessible depuis votre réseau)

| Type de sauvegarde | Avantages | Limites | Idéal pour |

|---|---|---|---|

| Locale (NAS/disque) | Restauration rapide | Vulnérable si connectée | Sauvegarde quotidienne opérationnelle |

| Cloud | Accessible partout, automatique | Dépend de la connexion internet | Sauvegarde secondaire chiffrée |

| Hors ligne (bande/disque déconnecté) | Inatteignable par un ransomware | Restauration plus lente | Copie de sécurité ultime |

Quelle fréquence de sauvegarde selon votre taille ?

La fréquence dépend d'une question simple : combien de données pouvez-vous vous permettre de perdre ? En cybersécurité, on appelle ça le RPO (Recovery Point Objective — le point de reprise acceptable).

- TPE (1-9 salariés) : sauvegarde quotidienne automatique + copie hebdomadaire hors ligne

- PME (10-49 salariés) : sauvegarde toutes les 4 à 6 heures + copie quotidienne cloud chiffrée + copie hebdomadaire hors ligne

- PME (50-250 salariés) : sauvegarde en continu (réplication en temps réel) + copies cloud + copies hors ligne quotidiennes

Les 4 actions concrètes à mettre en place cette semaine

-

Activez le chiffrement de vos sauvegardes : même si un attaquant y accède, il ne pourra pas lire vos données. AES-256 est le standard recommandé.

-

Déconnectez votre sauvegarde hors ligne après chaque session : un disque dur externe ne doit pas rester branché en permanence. Branchez-le, sauvegardez, débranchez.

-

Choisissez un cloud européen : en 2026, la souveraineté des données est un enjeu réglementaire (RGPD). Des acteurs comme OVHcloud, Scaleway ou pCloud (certifié ISO 27001) offrent des garanties solides pour les données d'entreprise françaises.

-

Testez votre restauration une fois par mois : c'est LE conseil le plus souvent ignoré. Une sauvegarde non testée peut être corrompue, incomplète ou incompatible avec votre système actuel. Simulez une perte de données et vérifiez que vous pouvez tout récupérer en moins de 4 heures.

✅ À retenir : La règle d'or de la sauvegarde sécurisée, c'est l'immuabilité. Optez pour des solutions proposant des sauvegardes immuables (impossibles à modifier ou supprimer pendant une période définie). C'est la protection ultime contre les ransomwares.

📊 moins de 40% – Entreprises capables de restaurer leurs données après une attaque

Le Patch Management : Verrouiller Toutes les Portes de Votre Entreprise

L'analogie qui dit tout

Imaginez que votre bureau dispose de 50 portes. Chaque soir, vous vérifiez que la porte d'entrée principale est bien fermée à clé. Mais vous oubliez de vérifier les 49 autres. Les cybercriminels, eux, testent toutes les portes, méthodiquement, automatiquement, 24h/24.

C'est exactement ce que représente une vulnérabilité logicielle non corrigée. Chaque logiciel installé sur vos ordinateurs — Windows, votre suite bureautique, votre navigateur, votre logiciel de comptabilité — peut contenir des failles de sécurité. Les éditeurs publient régulièrement des correctifs (appelés "patchs") pour les colmater. Si vous ne les installez pas, la porte reste ouverte.

Actualité mars 2026 : Microsoft et Oracle ont dû publier des correctifs d'urgence en mars 2026 pour des vulnérabilités critiques exploitées activement par des groupes cybercriminels. Ces incidents illustrent pourquoi le patch management ne peut pas être une tâche "quand on a le temps".

Pourquoi les PME négligent les mises à jour (et comment y remédier)

Les raisons sont souvent légitimes : peur de casser un logiciel métier, manque de temps, oubli pur et simple. Mais les conséquences sont sévères :

- WannaCry (2017) : 300 000 entreprises touchées dans 150 pays. La faille exploitée avait été corrigée par Microsoft deux mois avant l'attaque. Les victimes n'avaient tout simplement pas installé le patch.

- Log4Shell (2021) : des milliers d'entreprises exposées via une bibliothèque Java présente dans d'innombrables logiciels, parfois sans que les équipes IT le sachent.

- En 2026, NinjaOne a lancé une solution de gestion des vulnérabilités en temps réel, signe que le marché reconnaît l'urgence du problème pour les PME.

Comment automatiser votre patch management en 4 étapes

Étape 1 — Auditez vos logiciels non mis à jour (aujourd'hui)

Commencez par un état des lieux. Sous Windows, ouvrez "Windows Update" et vérifiez les mises à jour en attente. Pour les logiciels tiers (Adobe, Chrome, Office…), des outils gratuits comme Belarc Advisor ou Patch My PC peuvent générer un rapport en quelques minutes.

Étape 2 — Classifiez vos patchs par criticité

| Niveau de criticité | Délai d'application recommandé | Exemples |

|---|---|---|

| Critique (score CVSS > 9) | 24 à 48 heures | Failles permettant l'exécution de code à distance |

| Élevé (score CVSS 7-9) | 7 jours | Élévation de privilèges, accès non autorisé |

| Moyen (score CVSS 4-7) | 30 jours | Failles nécessitant une interaction utilisateur |

| Faible (score CVSS < 4) | Prochain cycle de maintenance | Améliorations mineures de sécurité |

Étape 3 — Automatisez les mises à jour système

Activez les mises à jour automatiques de Windows sur tous vos postes, en programmant leur installation en dehors des heures de travail (nuit ou week-end) pour ne pas perturber l'activité. Configurez un redémarrage automatique à 2h du matin si nécessaire.

Pour les logiciels tiers, investissez dans un outil de patch management centralisé. Des solutions comme NinjaOne, Ivanti ou ManageEngine Patch Manager Plus permettent de gérer les mises à jour de centaines de logiciels depuis une seule console, avec des rapports de conformité automatiques.

Étape 4 — Établissez une politique de patch management écrite

Formalisez les règles en un document d'une page : qui est responsable des mises à jour, quels délais s'appliquent selon la criticité, comment tester un patch avant déploiement massif. Ce document est aussi précieux pour votre assureur cyber que pour votre prestataire IT.

💡 Conseil actionnable : Créez un poste de test (ou une machine virtuelle) sur lequel vous appliquez les patchs critiques 24h avant de les déployer sur tous vos postes. Cela permet de détecter d'éventuelles incompatibilités sans bloquer toute votre activité.

📊 60% – Cyberattaques exploitant des vulnérabilités non patchées

Les 3 Piliers en Action : Votre Plan de Déploiement sur 90 Jours

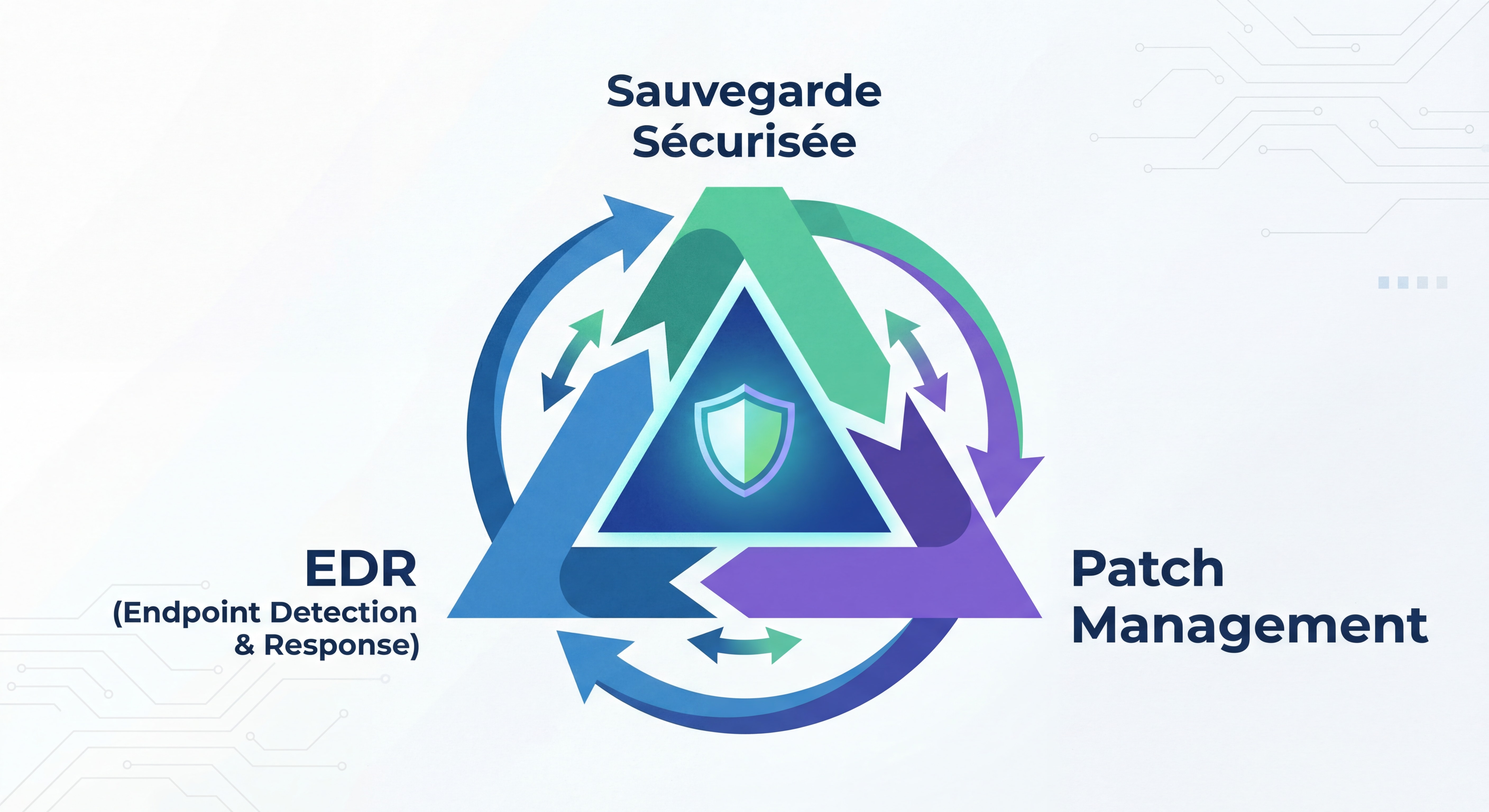

Pourquoi ces trois piliers sont indissociables

Chaque pilier comble les lacunes des deux autres. Voici comment ils fonctionnent ensemble :

- Le patch management ferme les portes : il réduit drastiquement le nombre de vulnérabilités exploitables.

- L'EDR surveille les portes restantes : il détecte et bloque les tentatives d'intrusion que les patchs n'ont pas encore pu couvrir.

- La sauvegarde sécurisée garantit le rebond : si malgré tout une attaque réussit, vous récupérez vos données et reprenez l'activité rapidement.

C'est ce que les experts appellent la défense en profondeur : plusieurs couches de protection indépendantes, de sorte qu'une faille dans l'une n'entraîne pas la catastrophe totale.

Votre plan d'action sur 90 jours

| Phase | Actions prioritaires | Responsable |

|---|---|---|

| Mois 1 — Diagnostic | Audit des logiciels non patchés, inventaire des terminaux, évaluation de la sauvegarde existante | Chef d'entreprise + prestataire IT |

| Mois 2 — Déploiement | Installation de l'EDR, mise en place de la règle 3-2-1, activation des mises à jour automatiques | Prestataire IT |

| Mois 3 — Validation | Test de restauration, simulation d'attaque, formalisation de la politique de sécurité | Chef d'entreprise + prestataire IT |

✅ À retenir : La défense en profondeur ne signifie pas dépenser trois fois plus. Un EDR managé à 10 €/poste/mois, une sauvegarde cloud à 30 €/mois et un outil de patch management à 50 €/mois représentent moins de 200 € mensuels pour une PME de 10 postes — soit le coût d'une demi-journée d'arrêt d'activité suite à une cyberattaque.

Questions Fréquentes (FAQ)

Un antivirus suffit-il encore en 2026 pour protéger une PME ?

Non. Les antivirus classiques sont conçus pour détecter des menaces connues, listées dans une base de données de signatures. Les cyberattaques modernes utilisent des techniques inconnues, des logiciels légitimes détournés ou des attaques sans fichier ("fileless"). Un EDR analyse le comportement en temps réel et détecte ces menaces même inconnues. En 2026, l'antivirus seul est insuffisant — il doit être complété, voire remplacé, par un EDR.

Combien de temps faut-il pour restaurer ses données après une attaque si on a une bonne sauvegarde ?

Tout dépend de la qualité de votre plan de reprise d'activité (PRA) et de la taille de vos données. Avec une sauvegarde cloud bien configurée et testée régulièrement, une PME de 10 personnes peut généralement reprendre une activité minimale en 2 à 4 heures, et une activité complète en 24 à 48 heures. Sans sauvegarde sécurisée, ce délai peut s'étendre à plusieurs semaines — voire être impossible si les données sont définitivement perdues.

Les mises à jour automatiques ne risquent-elles pas de casser mes logiciels métier ?

C'est une crainte légitime. Pour les minimiser : 1) Testez toujours les patchs critiques sur un poste de test avant déploiement généralisé. 2) Excluez temporairement les logiciels métier spécifiques des mises à jour automatiques et gérez-les manuellement après validation. 3) Maintenez un contact régulier avec l'éditeur de votre logiciel métier pour connaître les compatibilités. Le risque d'incompatibilité est réel mais gérable — il est infiniment moins grave que celui d'une cyberattaque exploitant une faille non corrigée.

Mon entreprise est trop petite pour être ciblée par des hackers, non ?

C'est le mythe le plus dangereux de la cybersécurité. En 2026, la grande majorité des ransomwares sont déployés de façon automatisée : des robots scannent internet en permanence à la recherche de vulnérabilités, sans distinction de taille d'entreprise. Les PME sont même des cibles privilégiées car elles ont moins de défenses. Un boulanger, un cabinet d'avocat ou un garage automobile peuvent être victimes d'une cyberattaque exactement comme une multinationale.

Quel budget dois-je prévoir pour ces trois piliers ?

Pour une PME de 10 postes, comptez approximativement : EDR managé (100-150 €/mois), sauvegarde cloud sécurisée (30-80 €/mois selon le volume), outil de patch management (50-100 €/mois). Soit un total de 180 à 330 €/mois — à comparer au coût moyen d'une cyberattaque pour une PME française, estimé entre 50 000 et 200 000 € (pertes d'exploitation, rançon, remédiation, perte de clients).

Chiffres Clés

📊 60 % des cyberattaques exploitent des vulnérabilités pour lesquelles un correctif existait déjà au moment de l'attaque (Verizon DBIR 2026)

🛡️ 1 PME sur 2 ayant subi une cyberattaque majeure cesse son activité dans les 18 mois (ANSSI / Rapport Hiscox 2026)

💾 Moins de 40 % des entreprises sont capables de restaurer l'intégralité de leurs données après une attaque ransomware (Veeam Data Protection Report 2026)

⏱️ 200 jours : délai moyen entre une intrusion et sa détection sans EDR — contre moins de 24 heures avec un EDR actif (IBM Cost of a Data Breach Report 2026)

"Les PME représentent aujourd'hui la cible principale des groupes de ransomware, précisément parce qu'elles combinent données de valeur et défenses insuffisantes"

— ANSSI — Agence Nationale de la Sécurité des Systèmes d'Information

Conclusion : Passez à l'Action Dès Aujourd'hui

La cybersécurité n'est pas réservée aux grandes entreprises avec des équipes IT dédiées. En 2026, trois piliers suffisent à construire une protection solide et proportionnée pour votre PME :

- Un EDR pour détecter et bloquer les attaques en temps réel, même les plus sophistiquées

- Une sauvegarde sécurisée suivant la règle 3-2-1 pour garantir votre capacité à rebondir après un incident

- Un patch management rigoureux pour fermer les portes que les cybercriminels cherchent à exploiter

Ces trois piliers ne sont pas des options techniques réservées aux experts. Ce sont des décisions de gestion que vous, en tant que chef d'entreprise, pouvez et devez prendre — exactement comme vous souscrivez une assurance incendie ou installez une alarme dans vos locaux.

La prochaine étape ? Faites auditer votre niveau de protection actuel par un expert cybersécurité. En moins de deux heures, un professionnel peut identifier vos vulnérabilités les plus critiques et vous proposer un plan d'action priorisé, adapté à votre budget et à votre secteur d'activité.

Ne laissez pas une cyberattaque décider à votre place. Agissez maintenant.

Article rédigé sur la base des dernières données disponibles en mars 2026, incluant les rapports ANSSI, Verizon DBIR, IBM Cost of a Data Breach et les actualités cybersécurité du premier trimestre 2026.

Actions de formation

Actions de formation