Phishing WhatsApp : anatomie d’un vol de compte en 30 secondes (analyse technique)

Analyse technique complete d'un kit Phishing-as-a-Service decouvert le 22 avril 2026 qui derobe les sessions WhatsApp via detournement du QR code de WhatsApp Web. Decryptage ecran par ecran pour dirigeants et RSSI. …

BlueHammer : demonstration d’une faille 0-day Windows Defender

Demonstration en lab isole de BlueHammer, faille 0-day Windows Defender permettant une escalade de privileges User vers SYSTEM en moins d'une minute. Analyse technique et recommandations de protection. …

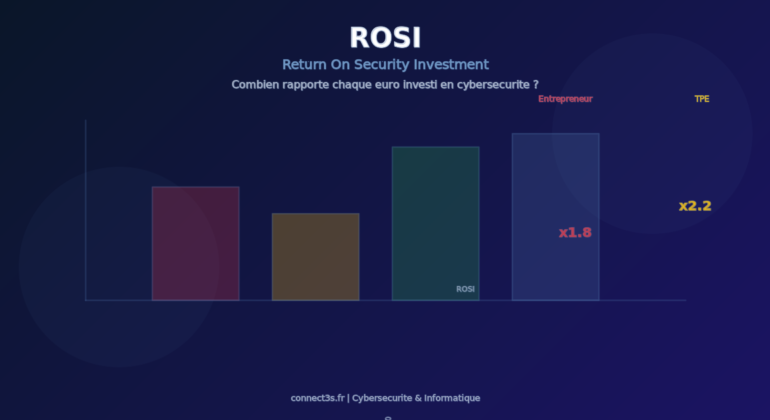

Cybersecurite PME : chaque euro investi vous en rapporte 3,5 (etude ROSI)

La cybersecurite est un investissement, pas une depense. 4 cas concrets de PME ou chaque euro investi en securite a rapporte 3,5 EUR. Calculez votre retour sur investissement. …

Sauvegarde informatique PME : la strategie 3-2-1 expliquee simplement

La regle 3-2-1 de sauvegarde expliquee : types de backup, cloud vs local, frequence et tests. La solution Cove Data Protection pour PME. …

Cyber attaque en entreprise : les menaces 2026 et comment s’en proteger

Panorama des cyberattaques 2026 : ransomware, phishing, supply chain. Les 7 mesures de protection essentielles pour les PME et la procedure d'urgence. …

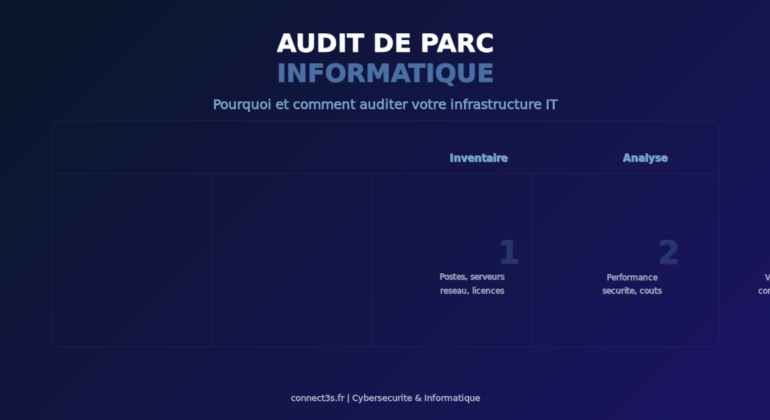

Audit de parc informatique : pourquoi et comment auditer votre infrastructure IT

Decouvrez les 5 etapes d'un audit de parc informatique complet : inventaire, analyse, vulnerabilites, recommandations et plan d'action. Guide pour les PME. …

EBIOS Risk Manager : guide complet et outil gratuit pour votre analyse de risques

Decouvrez la methode EBIOS RM de l'ANSSI et un outil gratuit open source pour realiser votre analyse de risques. Guide pas a pas des 5 ateliers avec exemples concrets pour les PME. …

L’IA dans les mains des cybercriminels : comment les entreprises doivent se préparer

L'IA révolutionne la cybercriminalité : phishing hyper-personnalisé, deepfakes, malwares polymorphes. Comment se préparer et pourquoi cela va accélérer le déploiement de la cybersécurité en entreprise. …

L’intelligence artificielle au service de la cybersécurité : menaces et défenses en 2026

En 2026, l'IA est utilisée autant par les cybercriminels que par les défenseurs. Phishing intelligent, deepfakes, malware polymorphe d'un côté ; SIEM augmenté, détection d'anomalies et réponse automatisée de l'autre. Décryptage complet. …

Actions de formation

Actions de formation