Votre antivirus ne vous protege plus : les nouvelles attaques qui contournent tout

Votre antivirus ne vous protege plus : les nouvelles attaques qui contournent tout

Une alerte rouge vient de retentir dans le monde de la cybersécurité. Fin mars 2026, des chercheurs ont révélé que le ransomware Play est désormais capable de désactiver complètement les logiciels de protection EDR avant de chiffrer les données de ses victimes. Quelques jours plus tôt, The Hacker News signalait que des cybercriminels utilisaient de fausses publicités fiscales pour installer des malwares capables de neutraliser les défenses des entreprises. Et Microsoft a dû publier des correctifs d'urgence pour des failles critiques activement exploitées.

Le message est clair : les menaces évoluent plus vite que jamais. Et les PME, souvent moins bien protégées que les grandes entreprises, sont en première ligne.

Mais pas de panique. Comprendre ces nouvelles réalités est la première étape pour agir efficacement. Dans cet article, nous allons décortiquer — sans jargon inutile — les trois piliers de la cybersécurité que toute PME doit maîtriser en 2026 : l'EDR, la sauvegarde sécurisée et le patch management. Et surtout, nous allons vous expliquer pourquoi ces trois éléments doivent fonctionner ensemble.

Table des Matières

- L'EDR sous le feu des hackers : ce qui change en 2026

- La sauvegarde sécurisée : votre dernier rempart

- Le patch management : les failles d'urgence de mars 2026 sonnent l'alarme

- Les 3 piliers ensemble : une stratégie cohérente

- Questions Fréquentes

- Chiffres Clés

L'EDR sous le feu des hackers : ce qui change en 2026

Qu'est-ce qu'un EDR, concrètement ?

Imaginez que vous embauchez un vigile ultra-qualifié pour surveiller en permanence chaque recoin de vos locaux. Contrairement à un agent de sécurité classique qui se contente de vérifier les badges à l'entrée, ce vigile observe chaque comportement suspect à l'intérieur, analyse les mouvements inhabituels et peut intervenir immédiatement. C'est exactement ce que fait un EDR (Endpoint Detection and Response) : il surveille en temps réel chaque poste de travail, serveur et appareil connecté à votre réseau.

Un antivirus classique fonctionne comme un portique de sécurité à l'entrée : il reconnaît les menaces déjà connues et les bloque. L'EDR, lui, va beaucoup plus loin : il détecte les comportements anormaux, même ceux d'attaques jamais vues auparavant.

L'alerte de mars 2026 : quand les hackers s'attaquent au vigile lui-même

Voilà où les choses deviennent sérieuses. Le 27 mars 2026, la société Halcyon a publié un rapport alarmant : le ransomware Play utilise désormais une technique sophistiquée pour détruire les logiciels EDR et EPP (Endpoint Protection Platform) via le gestionnaire de disques Windows, avant de s'emparer des pare-feu réseau et de chiffrer les données.

En clair : les attaquants ne cherchent plus à passer devant le vigile. Ils l'assomment d'abord, puis font ce qu'ils veulent.

Cette même semaine, The Hacker News révélait une autre technique : des publicités frauduleuses liées à la déclaration fiscale (un moment clé de l'année) diffusaient un malware utilisant un driver Huawei pour désactiver les EDR. Une attaque particulièrement vicieuse car elle exploite un contexte de confiance — qui se méfie d'une pub pour sa déclaration d'impôts ?

"Les EDR killers ne se limitent plus aux drivers malveillants. Les techniques évoluent constamment pour contourner les protections modernes." — WeLiveSecurity, mars 2026

Ce que cela signifie pour votre PME

Ces attaques ciblaient initialement les grandes entreprises, mais les techniques se démocratisent rapidement. Les kits d'attaque se revendent sur le dark web, et les PME deviennent des cibles de choix précisément parce qu'elles sont perçues comme moins bien défendues.

La bonne nouvelle ? Ces nouvelles menaces ont aussi accéléré l'évolution des solutions EDR. Acronis soulignait en mars 2026 que les EDR et XDR (Extended Detection and Response) deviennent indispensables pour les prestataires informatiques (MSP) qui gèrent la sécurité des PME — avec des fonctionnalités de protection contre les tentatives de désactivation elles-mêmes.

✅ Conseil actionnable : comment choisir un EDR adapté à votre PME

Posez ces questions à votre prestataire informatique :

- "Votre EDR est-il protégé contre les tentatives de désactivation ?" — C'est le critère numéro 1 en 2026.

- "Bénéficie-t-il d'une surveillance 24h/24 par des experts ?" — Un EDR sans supervision humaine reste limité.

- "Est-il adapté à une structure de moins de 50 postes ?" — Les solutions entreprise sont souvent surdimensionnées pour les PME.

- "Inclut-il une protection contre les ransomwares et les attaques sans fichier (fileless attacks) ?"

💡 Bon à savoir : Des solutions comme Datto EDR, Acronis XDR ou SentinelOne proposent des offres spécifiquement calibrées pour les PME, souvent commercialisées via des prestataires informatiques locaux. En mars 2026, Kaseya a mis en avant comment des MSP comme Computer Geeks ont renforcé leur offre cybersécurité grâce à Datto EDR — une approche accessible même pour les petites structures.

📊 60% des cyberattaques visent des entreprises de moins de 250 salariés – PME ciblées par les cyberattaques

La sauvegarde sécurisée : votre dernier rempart

Pourquoi sauvegarder ne suffit plus en 2026

Vous pensez être protégé parce que vous avez une sauvegarde automatique chaque soir ? C'est un bon début — mais en 2026, ce n'est plus suffisant. Voici pourquoi.

Les ransomwares modernes, comme Play dont nous venons de parler, ne se contentent pas de chiffrer vos fichiers de travail. Ils cherchent et chiffrent aussi vos sauvegardes. Pire : ils peuvent rester dormants plusieurs semaines dans votre système avant de s'activer, ce qui signifie que vos sauvegardes récentes contiennent peut-être déjà le malware sans que vous le sachiez.

C'est comme si quelqu'un avait subtilisé votre double de clés avant de vous voler votre voiture. Quand vous cherchez le double pour récupérer votre bien, il a disparu lui aussi.

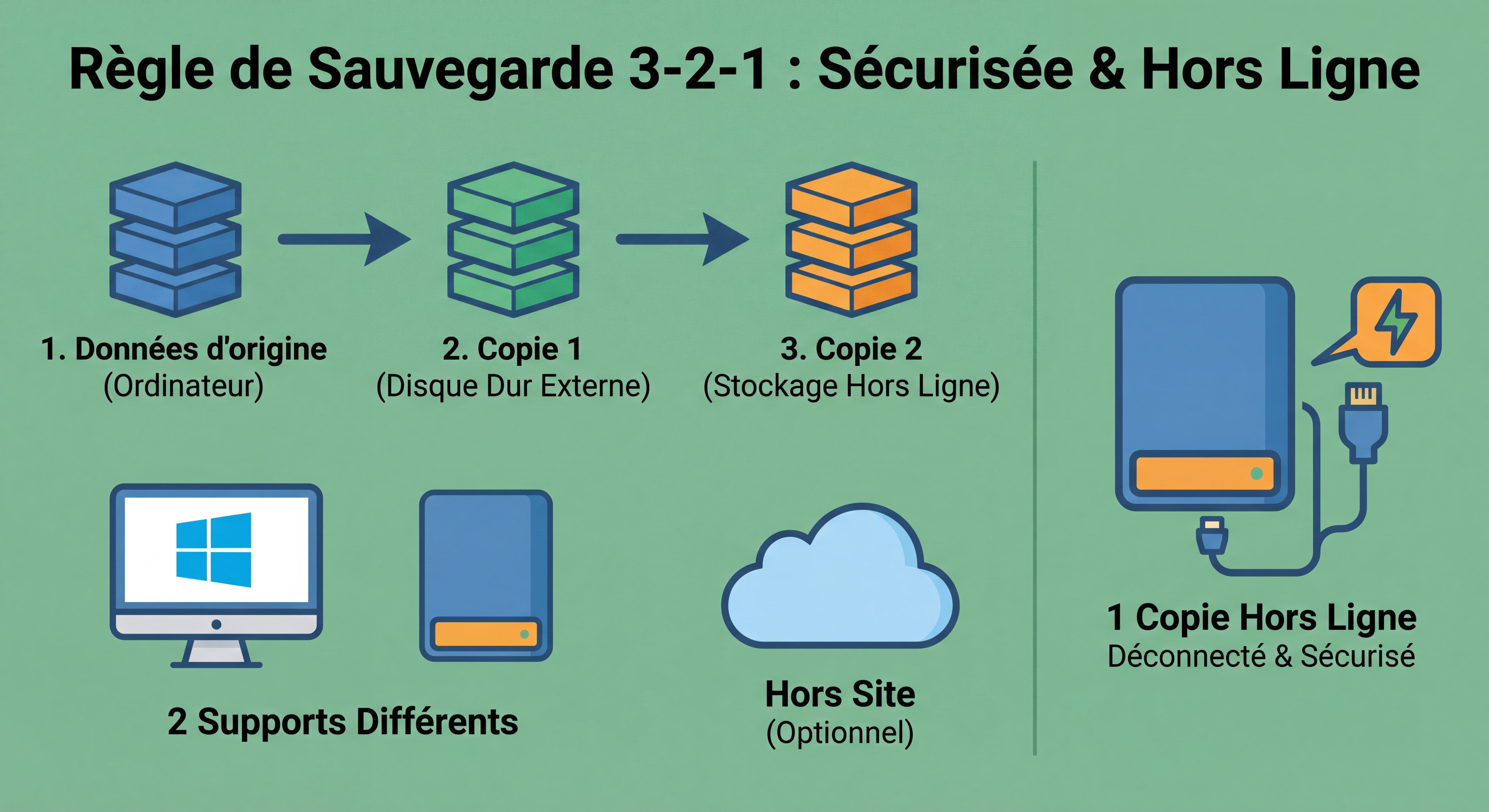

La règle du 3-2-1 : simple, efficace, indispensable

La règle d'or de la sauvegarde sécurisée tient en trois chiffres :

| Chiffre | Signification | Exemple concret |

|---|---|---|

| 3 | 3 copies de vos données | L'original + 2 sauvegardes |

| 2 | Sur 2 supports différents | Disque dur externe + cloud |

| 1 | Dont 1 copie hors ligne | Disque dur déconnecté du réseau |

La copie hors ligne est votre bouée de sauvetage ultime. Un ransomware ne peut pas chiffrer ce qu'il ne peut pas atteindre. Un disque dur déconnecté, une bande magnétique stockée dans un coffre, ou une copie chez un prestataire spécialisé : cette copie isolée est votre assurance-vie numérique.

Sauvegarde locale, cloud ou hors-ligne : que choisir ?

En mars 2026, le débat sur le stockage cloud prend une nouvelle dimension. 01net.com soulignait la tendance des entreprises à se tourner vers des alternatives européennes à Google Drive, OneDrive et iCloud pour des raisons de souveraineté des données. Pour une PME française, cela peut avoir du sens, notamment pour se conformer au RGPD.

Voici comment combiner les options :

- Sauvegarde locale (NAS, serveur interne) : rapide à restaurer, mais vulnérable si le site est sinistré (incendie, inondation, ransomware sur le réseau).

- Sauvegarde cloud : accessible de partout, résistante aux sinistres physiques, mais dépendante d'une connexion internet et potentiellement vulnérable si les identifiants sont compromis.

- Sauvegarde hors-ligne / air-gap : la plus sûre contre les ransomwares, mais nécessite une procédure manuelle régulière.

La stratégie gagnante : combiner les trois, en privilégiant des solutions cloud européennes certifiées (HDS, ISO 27001) pour la copie distante.

À quelle fréquence sauvegarder ?

| Taille de l'entreprise | Fréquence recommandée | Rétention minimale |

|---|---|---|

| TPE (1-9 salariés) | Quotidienne | 30 jours |

| PME (10-49 salariés) | Toutes les 4 heures | 90 jours |

| PME (50-249 salariés) | En continu (temps réel) | 1 an |

✅ Conseil actionnable : testez votre restauration maintenant

Une sauvegarde non testée n'est pas une sauvegarde. Planifiez dès cette semaine un test de restauration :

- Choisissez un fichier ou un dossier non critique

- Demandez à votre prestataire de le restaurer depuis la sauvegarde

- Mesurez le temps nécessaire — c'est votre RTO (Recovery Time Objective), le temps qu'il vous faudra pour redémarrer après un incident

- Documentez le résultat et recommencez tous les trimestres

💡 Bon à savoir : Si vous n'avez jamais testé votre restauration, vous découvrirez peut-être que votre sauvegarde est corrompue ou incomplète. Mieux vaut le découvrir lors d'un test que lors d'une vraie crise.

📊 30% des PME découvrent que leur sauvegarde est inutilisable lors d'un sinistre réel – Entreprises ayant perdu des données malgré une sauvegarde

Le Patch Management : les failles d'urgence de mars 2026 sonnent l'alarme

La métaphore de la porte ouverte

Imaginez que votre bureau possède une porte dérobée dont vous ignorez l'existence. Un serrurier vous prévient : "Cette porte a une faille, voici le verrou pour la corriger." Si vous tardez à installer ce verrou, n'importe qui connaissant la faille peut entrer librement. C'est exactement ce qu'est une vulnérabilité logicielle non corrigée — et le "verrou" s'appelle un patch (ou correctif).

Le patch management (gestion des correctifs) consiste à s'assurer que tous vos logiciels — Windows, votre suite bureautique, votre antivirus, vos applications métier — reçoivent ces correctifs de sécurité dès leur publication.

Mars 2026 : une semaine de correctifs d'urgence révélatrice

La semaine du 25 mars 2026 a été particulièrement illustrative. Microsoft et Oracle ont publié des correctifs d'urgence pour des vulnérabilités activement exploitées par des cybercriminels, selon Computer Weekly. Ces failles touchaient des systèmes utilisés par des millions d'entreprises, y compris des PME.

Ce type d'événement se répète régulièrement. Et à chaque fois, la fenêtre entre la publication du correctif et son exploitation massive par les hackers se réduit : on parle désormais de quelques heures à quelques jours seulement.

"Les correctifs d'urgence Microsoft et Oracle pointent vers des problèmes cyber plus larges — les entreprises qui tardent à les appliquer s'exposent à des risques critiques." — Computer Weekly, 25 mars 2026

Les chiffres qui font peur

Les statistiques sont sans appel :

- 60% des violations de données exploitent des vulnérabilités pour lesquelles un correctif existait mais n'avait pas été appliqué.

- Le délai moyen entre la publication d'un patch et son déploiement dans les PME dépasse souvent 30 jours — une éternité à l'échelle des cybermenaces actuelles.

- En mars 2026, NinjaOne a lancé une solution de gestion des vulnérabilités en temps réel spécifiquement conçue pour combler ce fossé, signe que le marché reconnaît l'urgence du problème.

Comment automatiser sans perturber votre activité

La principale crainte des dirigeants : "Si je mets à jour automatiquement, est-ce que ça va planter mes outils de travail ?" C'est une crainte légitime. Voici comment l'adresser intelligemment :

Étape 1 — Classifiez vos logiciels par criticité :

| Catégorie | Exemples | Délai de patch recommandé |

|---|---|---|

| Critique (sécurité) | Windows, antivirus, navigateurs | Sous 24-48h pour les failles actives |

| Important (métier) | ERP, CRM, logiciel comptable | Sous 7 jours, après test |

| Standard | Suite bureautique, outils annexes | Sous 30 jours |

Étape 2 — Automatisez les mises à jour critiques sur les postes en dehors des heures de travail (nuit ou week-end).

Étape 3 — Testez les mises à jour importantes sur un poste pilote avant déploiement général.

Étape 4 — Documentez : tenez un registre des logiciels installés et de leur version.

✅ Conseil actionnable : l'audit rapide en 15 minutes

Demandez à votre prestataire informatique de réaliser un scan de vulnérabilités de votre parc. Des outils comme ceux proposés par NinjaOne ou Qualys (qui a lancé son agent IA "Val" en mars 2026 pour automatiser cette validation) peuvent identifier en quelques minutes tous les logiciels non mis à jour sur votre réseau.

Si vous n'avez pas de prestataire, commencez par vérifier manuellement :

- Windows Update sur chaque poste

- La version de votre navigateur (Chrome, Firefox, Edge)

- Votre logiciel de comptabilité ou ERP

- Votre solution de messagerie

💡 Bon à savoir : Les navigateurs web sont parmi les logiciels les plus ciblés car ils sont en contact permanent avec Internet. Une mise à jour de navigateur en retard, c'est une porte grande ouverte sur votre réseau.

📊 Plus de 30 jours en moyenne – Délai moyen de déploiement des patches en PME

Les 3 Piliers Ensemble : une Stratégie Cohérente

Pourquoi les 3 piliers sont indissociables

Les événements de mars 2026 illustrent parfaitement pourquoi ces trois éléments doivent fonctionner ensemble, et non séparément :

- Le ransomware Play contourne l'EDR → c'est là que la sauvegarde hors-ligne devient votre seule bouée de sauvetage.

- Les failles Microsoft non corrigées ouvrent une porte que l'EDR devra surveiller en permanence → un patch appliqué à temps supprime ce travail supplémentaire.

- Une sauvegarde cloud peut être compromise si les identifiants sont volés via une vulnérabilité non corrigée → l'EDR détecte ce comportement anormal.

C'est ce qu'on appelle la défense en profondeur : si une couche cède, les autres tiennent. Comme une forteresse avec un fossé, des remparts et une tour centrale — il faut franchir les trois pour atteindre le cœur.

Tableau récapitulatif : les 3 piliers en un coup d'œil

| Pilier | Rôle | Ce qu'il protège | Limite seul |

|---|---|---|---|

| EDR | Détecte et bloque les attaques en temps réel | Vos postes et serveurs | Peut être neutralisé (cf. Play ransomware) |

| Sauvegarde sécurisée | Permet de tout récupérer après une attaque | Vos données et votre activité | Ne prévient pas l'attaque |

| Patch Management | Ferme les portes avant que les hackers les trouvent | Vos logiciels et systèmes | Ne détecte pas les attaques déjà en cours |

La règle des 3 questions à se poser chaque trimestre

En tant que dirigeant, vous n'avez pas besoin de comprendre chaque détail technique. Posez simplement ces trois questions à votre prestataire informatique tous les trois mois :

- "Notre EDR est-il à jour et a-t-il détecté des menaces récemment ?"

- "Avons-nous testé notre restauration depuis la dernière sauvegarde ?"

- "Y a-t-il des logiciels critiques non mis à jour sur notre parc ?"

Si votre prestataire ne peut pas répondre clairement à ces trois questions, c'est un signal d'alerte.

Questions Fréquentes (FAQ)

Un antivirus classique ne suffit-il pas pour une petite entreprise ?

En 2026, non. Les antivirus classiques reconnaissent les menaces déjà connues, mais les attaques modernes — comme celles utilisant des drivers légitimes pour désactiver les protections — sont conçues pour les contourner. Un EDR analyse les comportements et non seulement les signatures connues. Pour une TPE avec peu de budget, une solution EDR managée par un prestataire (MSSP) est souvent plus accessible qu'on ne le pense, à partir de quelques euros par poste et par mois.

Ma sauvegarde cloud est-elle suffisante face aux ransomwares ?

Pas si elle est votre seule copie et si elle est connectée en permanence à votre réseau. Un ransomware peut atteindre un cloud synchronisé (comme OneDrive ou Google Drive) en quelques minutes. La règle du 3-2-1 reste la référence : trois copies, deux supports différents, une hors-ligne. Privilégiez des solutions de sauvegarde cloud spécialisées avec versioning (conservation de versions antérieures) et immuabilité des données.

Les mises à jour automatiques ne risquent-elles pas de casser mes logiciels métier ?

C'est un risque réel mais gérable. La solution est de distinguer les mises à jour de sécurité critiques (à appliquer rapidement, souvent sans impact fonctionnel) des mises à jour de version majeures (à tester avant déploiement). Un bon prestataire informatique gère ce calendrier pour vous, en planifiant les redémarrages en dehors des heures de travail.

Mon entreprise est trop petite pour être ciblée par des hackers, non ?

C'est l'idée reçue la plus dangereuse de 2026. Les cyberattaques sont de plus en plus automatisées : les bots scannent Internet en permanence à la recherche de vulnérabilités, sans distinction de taille. Une PME non protégée est même une cible plus attractive qu'une grande entreprise bien sécurisée. De plus, les PME peuvent être des portes d'entrée vers leurs clients ou fournisseurs plus importants.

Combien cela coûte-t-il de mettre en place ces 3 piliers ?

Le coût varie selon la taille et les prestataires, mais pour donner un ordre d'idée : une solution EDR managée tourne entre 3 et 10 € par poste et par mois ; une sauvegarde cloud sécurisée entre 50 et 200 € par mois pour une PME de 10 à 50 personnes ; et un contrat de patch management est souvent inclus dans un contrat de maintenance informatique. À comparer avec le coût moyen d'une cyberattaque pour une PME : entre 50 000 et 200 000 €, sans compter l'atteinte à la réputation et la perte de clients.

Chiffres Clés

📊 1 PME sur 2 a subi au moins une cyberattaque significative en 2025, selon le baromètre CESIN 2026

🔐 60% des violations de données exploitent des vulnérabilités pour lesquelles un correctif existait déjà (Source : Technology Org, mars 2026)

⏱️ Quelques heures : c'est le délai entre la publication d'un patch critique et son exploitation par les cybercriminels en 2026 (Source : Computer Weekly, mars 2026)

💸 200 000 € en moyenne : le coût total d'une cyberattaque pour une PME française, incluant l'arrêt d'activité, la récupération des données et les impacts réputationnels (Source : ANSSI / Cybermalveillance.gouv.fr)

Conclusion : Agir Maintenant, Avant que la Menace Frappe

Les actualités de mars 2026 sont un signal fort : les cybercriminels s'adaptent en permanence, et les PME qui pensaient être trop petites pour être ciblées ou suffisamment protégées par un simple antivirus doivent revoir leur stratégie.

Les trois points essentiels à retenir :

- L'EDR est votre vigile numérique — choisissez-en un qui résiste aux tentatives de désactivation et qui bénéficie d'une supervision humaine.

- La sauvegarde sécurisée est votre filet de sécurité — appliquez la règle du 3-2-1 et testez votre restauration régulièrement.

- Le patch management ferme les portes — les correctifs d'urgence de Microsoft et Oracle de mars 2026 rappellent qu'attendre n'est plus une option.

Ces trois piliers ne sont pas des options réservées aux grandes entreprises. Ce sont les fondements d'une activité qui peut continuer à tourner, même quand une attaque survient.

Vous ne savez pas par où commencer ? La première étape est simple : demandez un audit de votre niveau de protection actuel. Un expert en cybersécurité peut évaluer votre situation en quelques heures et vous proposer un plan d'action adapté à votre budget et à votre secteur d'activité.

🛡️ Contactez dès aujourd'hui un expert cybersécurité pour évaluer votre niveau de protection — avant que les hackers ne le fassent à votre place.

Actions de formation

Actions de formation