Ransomware : comment Venus et Trinity paralysent les PME (et comment vous proteger)

Venus chiffre vos fichiers en quelques minutes. Trinity vole vos donnees avant de tout bloquer. 5 actions concretes pour ne pas etre la prochaine victime. …

Comment proteger votre PME en 5 etapes : EDR, sauvegarde et mises a jour

Votre PME est une cible. Voici les 5 etapes concretes pour deployer un EDR, securiser vos sauvegardes et automatiser vos mises a jour. Guide actionnable pour dirigeants. …

Ces 3 erreurs ont coute 200 000 EUR a des PME : les lecons cybersecurite a retenir

3 PME reelles, 3 erreurs fatales, des centaines de milliers d euros perdus. Decouvrez comment l EDR, la sauvegarde et le patch management auraient tout change. …

Votre antivirus ne vous protege plus : les nouvelles attaques qui contournent tout

En 2026, les hackers contournent les antivirus et meme les EDR. Decouvrez les nouvelles techniques d attaque et ce que chaque dirigeant de PME doit savoir pour se proteger. …

Wi-Fi public : vos donnees sont en danger des que vous vous connectez

Hotel, cafe, aeroport : chaque connexion Wi-Fi publique expose vos mots de passe et donnees bancaires. Voici les risques reels et 5 reflexes pour vous proteger. …

Votre reseau est-il vraiment protege ? Ce que votre pare-feu ne detecte pas (IDS/IPS)

Votre pare-feu ne suffit pas. Decouvrez comment les IDS et IPS detectent les intrusions que votre firewall laisse passer. Guide PME avec analogie simple et solutions concretes. …

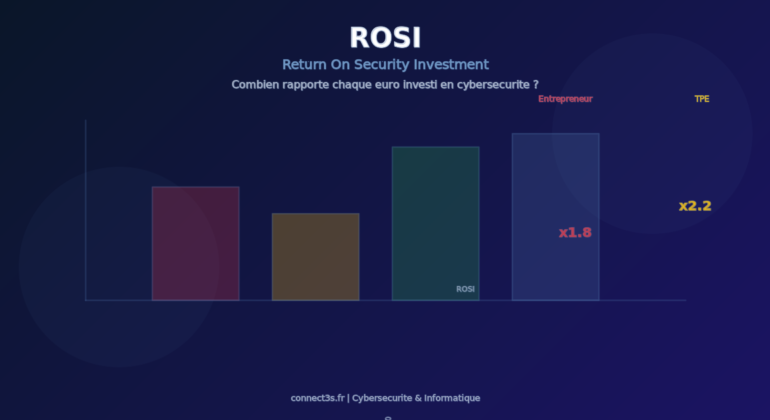

Cybersecurite PME : chaque euro investi vous en rapporte 3,5 (etude ROSI)

La cybersecurite est un investissement, pas une depense. 4 cas concrets de PME ou chaque euro investi en securite a rapporte 3,5 EUR. Calculez votre retour sur investissement. …

Combien de temps un pirate reste dans votre entreprise sans etre detecte ?

En moyenne, un hacker reste 10 jours dans le reseau d une PME avant d etre detecte. Voici comment savoir si votre entreprise est compromise et reagir avant qu il ne soit trop tard. …

Maintenance de parc informatique : guide complet pour les PME

Guide complet maintenance informatique PME : preventive, curative, evolutive. Checklist mensuelle, comparatif interne vs MSP, indicateurs cles. …

Sauvegarde informatique PME : la strategie 3-2-1 expliquee simplement

La regle 3-2-1 de sauvegarde expliquee : types de backup, cloud vs local, frequence et tests. La solution Cove Data Protection pour PME. …

Actions de formation

Actions de formation