Phishing WhatsApp : anatomie d’un vol de compte en 30 secondes (analyse technique)

Analyse technique complete d'un kit Phishing-as-a-Service decouvert le 22 avril 2026 qui derobe les sessions WhatsApp via detournement du QR code de WhatsApp Web. Decryptage ecran par ecran pour dirigeants et RSSI. …

BlueHammer : demonstration d’une faille 0-day Windows Defender

Demonstration en lab isole de BlueHammer, faille 0-day Windows Defender permettant une escalade de privileges User vers SYSTEM en moins d'une minute. Analyse technique et recommandations de protection. …

Ransomware : comment Venus et Trinity paralysent les PME (et comment vous proteger)

Venus chiffre vos fichiers en quelques minutes. Trinity vole vos donnees avant de tout bloquer. 5 actions concretes pour ne pas etre la prochaine victime. …

Votre reseau est-il vraiment protege ? Ce que votre pare-feu ne detecte pas (IDS/IPS)

Votre pare-feu ne suffit pas. Decouvrez comment les IDS et IPS detectent les intrusions que votre firewall laisse passer. Guide PME avec analogie simple et solutions concretes. …

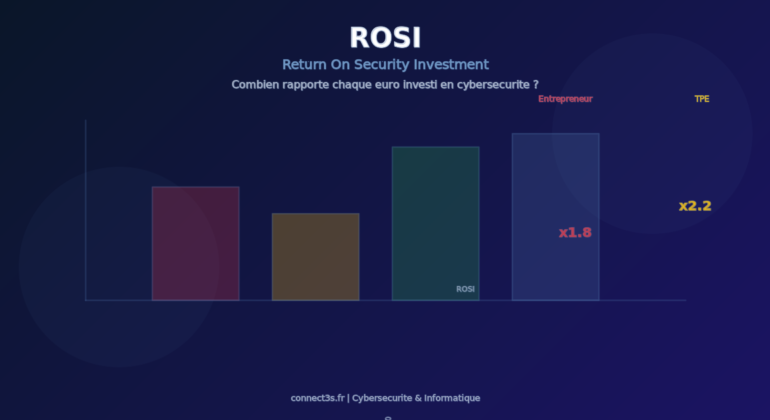

Cybersecurite PME : chaque euro investi vous en rapporte 3,5 (etude ROSI)

La cybersecurite est un investissement, pas une depense. 4 cas concrets de PME ou chaque euro investi en securite a rapporte 3,5 EUR. Calculez votre retour sur investissement. …

Combien de temps un pirate reste dans votre entreprise sans etre detecte ?

En moyenne, un hacker reste 10 jours dans le reseau d une PME avant d etre detecte. Voici comment savoir si votre entreprise est compromise et reagir avant qu il ne soit trop tard. …

Audit de parc informatique : pourquoi et comment auditer votre infrastructure IT

Decouvrez les 5 etapes d'un audit de parc informatique complet : inventaire, analyse, vulnerabilites, recommandations et plan d'action. Guide pour les PME. …

Cyber attaque en entreprise : les menaces 2026 et comment s’en proteger

Panorama des cyberattaques 2026 : ransomware, phishing, supply chain. Les 7 mesures de protection essentielles pour les PME et la procedure d'urgence. …

Sauvegarde informatique PME : la strategie 3-2-1 expliquee simplement

La regle 3-2-1 de sauvegarde expliquee : types de backup, cloud vs local, frequence et tests. La solution Cove Data Protection pour PME. …

Maintenance de parc informatique : guide complet pour les PME

Guide complet maintenance informatique PME : preventive, curative, evolutive. Checklist mensuelle, comparatif interne vs MSP, indicateurs cles. …

Actions de formation

Actions de formation