38 secondes, un clic, un logiciel malveillant : anatomie d’une compromission via publicité Google

38 secondes, un clic, un logiciel malveillant : anatomie d’une compromission via publicité Google

Un vendredi matin du mois d’avril 2026, une alerte remonte sur la console de supervision d’un de nos clients. Un rançongiciel vient d’être identifié sur le poste d’une salariée. En remontant la piste, nous découvrons que l’infection ne date pas du matin : elle date de la veille, 16h02. Elle a été déclenchée par un clic sur une publicité Google parfaitement légitime en apparence, lors d’une recherche scolaire tapée par la salariée pour aider son enfant à préparer un exposé.

Nous allons voir ensemble comment, en 38 secondes, un binaire signé numériquement par une « vraie » entreprise — passant trois barrières de confiance successives — a réussi à s’installer, exfiltrer des cookies de session, et masquer sa présence sous un vernis de légitimité parfaite.

1. Le contexte : un cabinet ordinaire

Le client concerné est un cabinet de gestion immobilière d’une quinzaine de collaborateurs dans les Alpes-Maritimes. Stack informatique classique pour une TPE : postes Windows 11, Microsoft 365 pour la bureautique et la messagerie, un logiciel métier sectoriel (gestion de baux, comptabilité immobilière, signatures électroniques), un firewall périmétrique géré par un prestataire réseau tiers, et un service de supervision cyber que nous assurons via un EDR comportemental déployé sur l’ensemble du parc.

Le poste concerné est celui d’une assistante-comptable qui l’utilise pour sa comptabilité client : saisie de baux, encaissements, reversements propriétaires, signatures électroniques de quittances. Un profil de risque élevé : elle manipule chaque jour des RIB, des adresses, des données fiscales, des coordonnées bancaires.

2. La chaîne d’attaque en 8 étapes

│ « expose sur le roman de renart »

▼

SITE LÉGITIME (fiches de lecture littérature) 16:02:17

│ L’utilisatrice consulte une fiche de lecture

▼

CLIC SUR UN BOUTON « TÉLÉCHARGER EN PDF » 16:02:32

│ → en réalité une ad Google qui redirige vers

│ un site hébergé sur CloudFront

▼

DOWNLOAD d’un .exe de 106 Mo 16:02:34

│ Signature Authenticode valide

│ SafeBrowsing Chrome : rien à signaler (danger_type=0)

▼

DOUBLE-CLIC sur le fichier depuis la barre de DL Chrome 16:02:52

│

▼

EXÉCUTION du payload 16:02:59 → 16:03:37

├─ Drops banner.dll dans C:UsersAppDataLocalTempnsp*.tmp

├─ 3 requêtes WMI anti-sandbox (processor, computersystem, monitor)

├─ Export cookies.txt (Chrome cookies)

└─ 26 connexions HTTPS vers Cloudflare (C2)

▼

LE LENDEMAIN MATIN 09:03:35 : l’utilisatrice déverrouille le poste

│ Le binaire est relancé par la barre de téléchargement Chrome

▼

DÉTECTION COMPORTEMENTALE 09:03:39

│ L’EDR franchit le seuil cumulatif (verdict Ransomware)

│

▼

INTERVENTION IMMÉDIATE CONNECT3S — prise en charge dès l’alerte

│ 52 processus tués, 34 fichiers quarantainés,

│ 607 actions de remédiation réussies, audit forensic enclenché

3. Les trois barrières de confiance franchies

Ce qui rend cet incident pédagogique, c’est qu’il n’a rien d’exotique. Le binaire malveillant a franchi trois contrôles légitimes successifs qui auraient dû — en théorie — alerter n’importe quel utilisateur ou système prudent.

Google Ads a validé et diffusé la campagne malveillante

L’URL finale récupérée dans l’historique Chrome contient tous les identifiants de tracking Google Ads (campaign_id, adgroup_id, gad_source, gclid). Ces paramètres ne peuvent exister que si Google a effectivement servi cette publicité dans ses SERP. Les cybercriminels ouvrent un compte Google Ads, paient une enchère sur des mots-clés recherchés (« convertisseur PDF gratuit », « résumé de livre PDF », etc.), et diffusent leur campagne comme n’importe quelle entreprise. Google ne vérifie pas à l’avance la nature du logiciel vers lequel pointe la publicité.

Windows a vérifié la signature numérique et affiché « éditeur vérifié »

Le binaire de 106 Mo était signé Authenticode par une société écran américaine disposant d’un certificat de signature de code légitime émis par une autorité de confiance reconnue. Résultat : à l’exécution, Windows n’affiche pas le bandeau rouge « Éditeur inconnu — Voulez-vous vraiment continuer ? ». Au contraire : la boîte UAC indique « éditeur vérifié » avec un nom d’entreprise professionnel. Aucun signal visuel pour l’utilisatrice.

Cette technique est documentée : les attaquants disposent de 26 certificats de signature différents, régulièrement rotés quand l’un est révoqué, via un tissu de sociétés-relais enregistrées dans différentes juridictions.

Google SafeBrowsing n’a pas flaggé le téléchargement

La base SafeBrowsing de Chrome (qui affiche « Ce fichier est inhabituel, vous n’êtes pas sûr de l’éditeur… ») n’avait aucune donnée sur ce binaire fraîchement distribué : danger_type = 0 dans la table downloads du profil Chrome. La campagne était trop récente pour être indexée par les bases de réputation automatique.

4. Le malware décortiqué

Une fois quarantainé par l’EDR, nous avons pu récupérer le binaire et l’analyser à froid dans un environnement isolé. La structure du fichier révèle plusieurs techniques d’évasion remarquables.

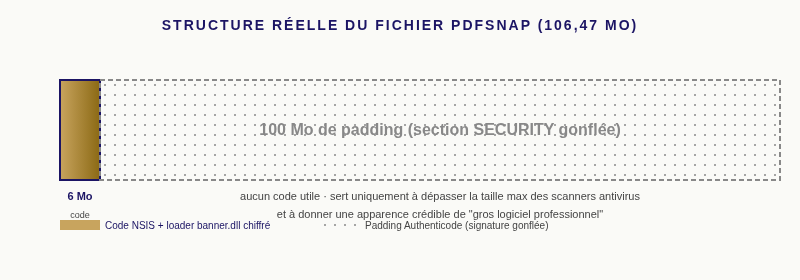

Technique d’évasion n°1 : le padding Authenticode

Sur les 106,47 Mo du fichier, 105 Mo sont du padding injecté dans la section SECURITY (signature Authenticode). Le loader réel ne fait que 6 Mo. Cette technique sert à deux choses :

- Dépasser la taille maximale scannée par certains antivirus passerelles (souvent 50 à 100 Mo), qui renoncent et laissent passer

- Masquer le faible poids réel du code malveillant sous un vernis de « logiciel légitime pesant » cohérent avec un vrai convertisseur PDF professionnel

Technique d’évasion n°2 : l’installeur NSIS avec DLLs légitimes

Le fichier est un installeur NSIS (format d’installation Windows très répandu et légitime, utilisé par des milliers de logiciels commerciaux). Il embarque 4 DLLs dont 3 sont des plugins NSIS parfaitement légitimes :

nsc.dll(NScurl) — plugin open-source qui permet à l’installeur de télécharger des fichiers via HTTPSns7.dll(nsis7z) — plugin open-source qui permet d’extraire des archives 7-ZipnsDialogs.dll+System.dll— plugins NSIS standards

En combinant ces briques légitimes, l’installeur peut : télécharger un payload chiffré depuis un serveur distant, le décompresser, l’exécuter. Comme chaque brique est signée et connue, un antivirus classique n’a rien à redire.

Technique d’évasion n°3 : le loader caché dans la bannière

La 4e DLL, banner.dll, est la pièce maîtresse malveillante. En apparence, elle expose les trois fonctions standard d’un plugin NSIS qui affiche une bannière d’installation (destroy, getWindow, show). Mais :

- Sa taille est de 2,1 Mo, alors qu’une vraie

banner.dllNSIS pèse environ 50 Ko — soit 40 fois plus - Ses chaînes de caractères sont chiffrées par XOR, rendues illisibles à l’analyse statique

- Elle importe les APIs Windows

CryptAcquireContextW,CryptCreateHash,CryptEncrypt— pour déchiffrer son propre payload en mémoire au moment de l’exécution

Technique d’évasion n°4 : la rotation permanente des payloads

Dans le cadre de l’audit, nous avons retenté le téléchargement du binaire malveillant via un canal anonymisé (réseau Tor), quelques heures après l’incident, à la même URL exacte. Surprise : le fichier servi n’était plus le même. Empreinte cryptographique différente, taille différente, comportement différent.

Au moment de notre ré-analyse, l’URL malveillante servait en réalité un binaire WinRAR parfaitement légitime — une archive officielle signée par son éditeur légitime, sans aucun code malveillant. Une forme de « bait and switch » : les attaquants surveillent leurs propres serveurs, détectent les analystes et chercheurs en sécurité qui viennent inspecter leurs URLs depuis des IPs inhabituelles, et leur servent un leurre bénin pour noyer les tentatives d’analyse et éviter les demandes de retrait (« takedown requests ») auprès des hébergeurs.

D’autres scénarios sont probables en parallèle : rotation programmée du payload toutes les 6 à 24 heures, ciblage géographique (payload agressif uniquement sur les IPs françaises/européennes cibles, leurre WinRAR pour les IPs nord-américaines où sont beaucoup de chercheurs en sécurité), ou encore arrêt programmé d’une campagne publicitaire pour en relancer une nouvelle avec un binaire recompilé et une nouvelle signature numérique.

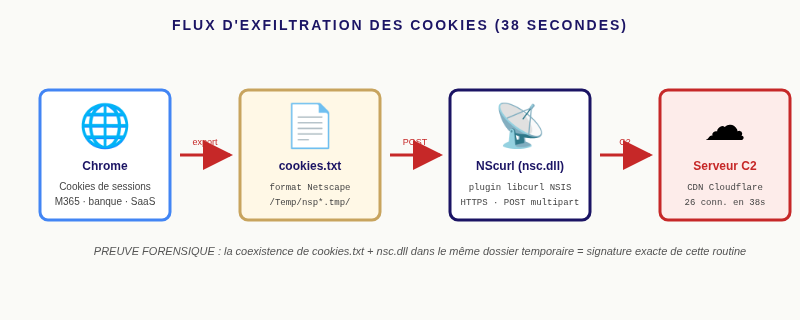

5. Ce qui a été volé : preuve par l’artefact

Sur le strict plan forensique, nous avons une preuve irréfutable d’exfiltration de données. Dans le dossier temporaire créé par le malware pendant son exécution, nous trouvons ce triptyque très parlant :

C:Users<utilisateur>AppDataLocalTempnspCD6D.tmp ├── cookies.txt ← Cookies Chrome exportés (format Netscape/curl) ├── ns7.dll ← Plugin 7-Zip pour compression archive └── nsc.dll ← Plugin libcurl pour POST HTTPS vers C2

La coexistence de ces trois fichiers dans le même dossier est la signature comportementale exacte d’une routine d’exfiltration : export des cookies Chrome dans un fichier texte au format standard, puis upload HTTPS vers un serveur distant via la librairie libcurl. Les 26 connexions sortantes observées vers un CDN pendant 38 secondes correspondent très exactement à ce transfert.

6. Deux composants installés : PDF + faux navigateur

L’analyse des actions de remédiation révèle que le malware installe en réalité deux composants distincts :

Composant A — Faux convertisseur PDF (façade)

Une application Electron (Chromium + Node.js embarqués) qui affiche une interface de « convertisseur PDF » fonctionnel. C’est la façade visible : l’utilisatrice croit avoir installé un vrai logiciel, voit une fenêtre, peut même probablement convertir quelques PDF. Ça sert à endormir la méfiance et à justifier la présence du logiciel dans la liste des programmes installés.

Composant B — Faux navigateur Chrome rebrandé (charge utile)

Un clone complet de Google Chrome version 137.0.7151.69, littéralement repackagé sous un autre nom, installé discrètement en parallèle. Ce clone embarque toutes les DLLs Chrome (chrome.dll, chrome_elf.dll, chrome_proxy.exe…) mais avec des modifications pour :

- Injecter des publicités dans la navigation

- Détourner les recherches Google vers des moteurs de recherche monétisés

- Rediriger les liens affiliés Amazon/eBay vers ses propres codes de commission

- Maintenir la persistance via un service de mise à jour permanent et une tâche planifiée Windows

Les indicateurs techniques correspondent à une variante 2026 particulièrement offensive d’une famille d’adware documentée depuis 2019, qui a progressivement fusionné avec les techniques d’infostealers plus agressifs (padding Authenticode, process hollowing, rotation de certificats). C’est cette mutation — d’un simple détourneur publicitaire vers un voleur de sessions — qui fait basculer la menace d’ennuyeuse à critique.

7. Qui sont ces attaquants et pourquoi nous ciblent-ils ?

Une question qui revient souvent : « Nous sommes une PME tranquille, pourquoi quelqu’un voudrait nous attaquer ? » La réponse est structurelle et ne tient pas du hasard. Il faut comprendre qui sont ces attaquants et comment ils gagnent de l’argent pour saisir pourquoi aucune entreprise n’est « trop petite » pour être ciblée.

Des organisations criminelles, pas des adolescents dans leur chambre

L’image d’Épinal du hacker solitaire encapuchonné devant son écran est largement obsolète. Les campagnes comme celle que nous venons de décrire sont menées par des organisations criminelles structurées, qui fonctionnent comme de véritables entreprises : équipes de développeurs, service marketing, budgets publicitaires, sous-traitants, support client (pour aider leurs « affiliés »), et même juristes pour gérer les démêlés avec les hébergeurs.

Ces organisations sont souvent basées dans des pays où les poursuites judiciaires internationales sont difficiles (certains pays d’Europe de l’Est, l’ex-URSS, certains pays d’Asie du Sud-Est), mais elles recrutent, paient et opèrent à l’échelle mondiale. Leurs revenus sont estimés à plusieurs milliards de dollars par an globalement — davantage que le marché mondial du trafic de drogue pour certains analystes.

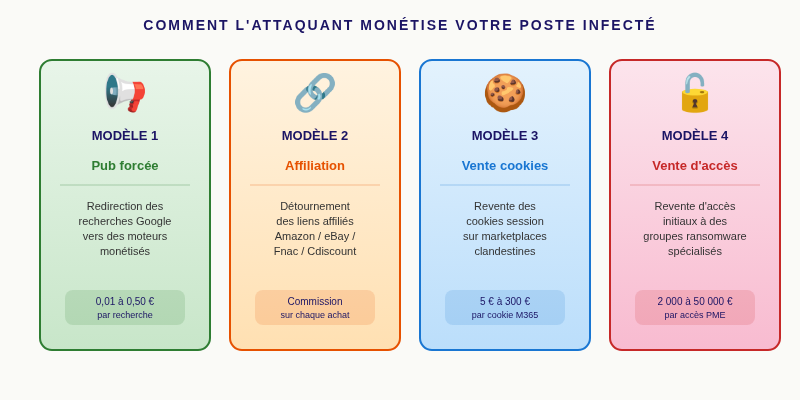

Comment gagnent-ils concrètement de l’argent ?

Le malware identifié dans cet incident rapporte aux attaquants selon quatre modèles économiques simultanés :

Monétisation publicitaire forcée

Le faux navigateur installé redirige toutes les recherches Google vers des moteurs de recherche monétisés (Yahoo, MyWay, Bing via des partenariats affiliés). À chaque recherche, chaque clic sur une publicité, les attaquants touchent une commission. Entre 0,01 € et 0,50 € par recherche, multipliée par des centaines de milliers de postes infectés à travers le monde. Des revenus récurrents, discrets, qui tombent pendant des mois avant détection.

Détournement de liens affiliés

Quand un utilisateur clique sur un lien Amazon, eBay, Cdiscount, Fnac, etc., le faux navigateur remplace discrètement le code de tracking affilié par celui des attaquants. Conséquence : quand l’utilisateur achète son aspirateur ou son livre, la commission d’affiliation va aux cybercriminels au lieu de l’influenceur ou du site qui avait recommandé le produit. L’utilisateur ne voit rien. Le marchand non plus.

Revente de cookies de session sur des marketplaces spécialisées

Les cookies que nous avons vus s’exfiltrer dans cet incident ne sont pas consommés par les attaquants eux-mêmes. Ils sont revendus par lots sur des marketplaces clandestines à d’autres cybercriminels, qui les utilisent pour prendre le contrôle de comptes Microsoft 365, Outlook, Dropbox, bancaires. Un cookie de session Microsoft 365 valide d’un cadre d’entreprise peut se vendre entre 5 € et 300 € selon le profil de l’entreprise et l’ancienneté du cookie.

Vente d’accès initiaux à des groupes de ransomware

C’est ici que ça devient dangereux. Les informations collectées sur votre poste (nom de l’entreprise, taille, CA estimé via les cookies vers les applis comptables visitées, domaine Microsoft 365) permettent aux attaquants de qualifier la cible. Si vous êtes intéressant (PME de 10 à 500 salariés, activité critique, faibles défenses périphériques détectées), l’accès est revendu 2 000 € à 50 000 € à un groupe de ransomware qui s’occupera de la phase finale : propagation latérale, chiffrement de tous les serveurs, demande de rançon. Les cybercriminels du premier étage ne chiffrent rien eux-mêmes : ils ouvrent la porte et vendent les clés à plus spécialisé qu’eux.

Les tendances 2026 à garder en tête

- Abandon progressif du ransomware « bruyant » (qui affole les médias) au profit du vol de données silencieux + extorsion ciblée (« si vous ne payez pas, on publie vos contrats clients »)

- Industrialisation du malvertising : les attaquants paient Google Ads comme des vraies entreprises. Budget publicitaire mensuel moyen d’une campagne : 5 000 à 50 000 USD, amorti en quelques jours par les infections rentabilisées.

- Ciblage professionnel via requêtes personnelles : les attaquants savent qu’un poste professionnel sert aussi à des usages privés (scolaire, recette, traduction, streaming). Ils achètent des mots-clés grand public pour toucher par rebond les salariés pendant leurs pauses.

- Signatures numériques légitimes abusées comme jamais, via des sociétés écrans qui passent les contrôles des autorités de certification (26 certificats documentés sur la famille identifiée dans cet incident).

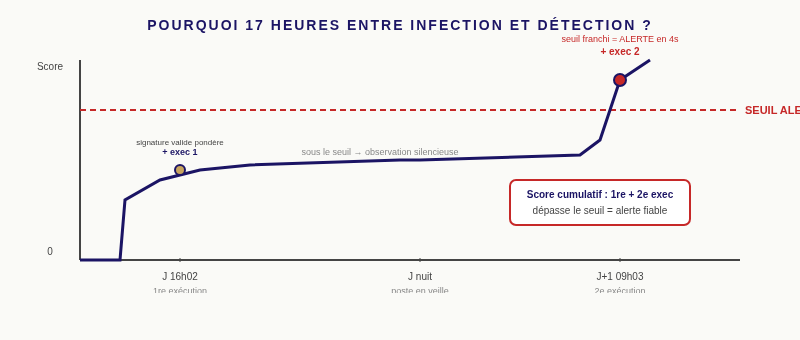

8. Pourquoi le scoring comportemental a évolué sur 17 heures

Une question technique intéressante revient à la lecture de la timeline : pourquoi l’EDR a-t-il identifié la menace le lendemain matin et pas dès l’exécution initiale la veille après-midi ? La réponse tient au mécanisme même des EDR modernes.

Un scoring comportemental cumulatif, pas une signature binaire

Les EDR de nouvelle génération ne fonctionnent pas comme les antivirus traditionnels avec une base de signatures binaires. Ils utilisent un scoring comportemental cumulatif qui évalue chaque action d’un programme et attribue des points de suspicion. Certains facteurs augmentent le score (connexions réseau inhabituelles, injection de code, reconnaissance WMI), d’autres le diminuent (signature numérique valide, publisher reconnu, format d’installeur standard, taille non typique d’un malware).

Lors de la première exécution, le score est monté au-dessus du seuil « suspect » mais en-dessous du seuil « malveillant certain » grâce à la signature Authenticode valide du binaire. Le programme a été classé « ambigu » et observé silencieusement.

La réactivation le lendemain a franchi le seuil

Quand l’utilisatrice a déverrouillé son poste le lendemain matin, Chrome a restauré sa session, la barre de téléchargement est réapparue, et le binaire a été relancé. Cette seconde exécution a rejoué les mêmes comportements suspects : les deux exécutions cumulées ont dépassé le seuil d’alerte, déclenchant l’identification en 4 secondes après la relance. L’intervention Connect3S a enchaîné sans délai : kill des processus, mise en quarantaine, remédiation, puis ouverture immédiate de l’audit forensic.

9. Trois enseignements à retenir

Ne cliquez plus sur les publicités Google, même pertinentes

Les 3 à 4 premiers résultats d’une recherche Google sont presque toujours des publicités (mention « Sponsorisé » en petit). Entraînez-vous à scroller jusqu’aux vrais résultats organiques. Pour un logiciel, allez directement sur le site officiel de l’éditeur (tapé dans la barre d’adresse), jamais via une recherche Google. Pour les téléchargements de programmes, privilégiez les gestionnaires de paquets officiels (Microsoft Store, winget, Ninite).

Poste professionnel = usage professionnel strict

Dans l’incident que nous avons audité, la recherche à l’origine de l’attaque était de nature personnelle (aide scolaire à un proche). Il ne s’agit pas de culpabiliser les salariés, mais de formaliser une politique claire : le poste de travail n’est pas un outil personnel. L’entreprise peut fournir un laptop perso pour les pauses, ou autoriser le BYOD sur un réseau séparé. Séparer les usages réduit drastiquement la surface d’attaque.

MFA partout — surtout pour limiter l’impact des cookies volés

Les cookies de session exfiltrés dans ce cas auraient permis à un attaquant de se connecter à Microsoft 365 sans saisir le mot de passe, en présentant simplement le cookie d’authentification comme s’il venait du vrai navigateur. La double authentification avec contrôle de périphérique (Conditional Access / Entra ID) bloque cette attaque : même avec le cookie valide, un nouveau périphérique est détecté et un second facteur est exigé.

10. Les signaux faibles à surveiller sur votre parc

Si vous êtes RSI / responsable informatique d’une PME, voici quelques indicateurs simples qui, sans remplacer une supervision EDR professionnelle, permettent de repérer ce type d’infection avant qu’elle ne devienne critique :

- Programmes installés inexpliqués dans Panneau de configuration → Programmes et fonctionnalités : OneLaunch, OneBrowser, PixelPerfectPDF, AppSuite-PDF, ManualFinder, PDFEditor, PDFSnap, ou tout « launcher/assistant » apparu sans demande utilisateur

- Nouveau navigateur par défaut ou moteur de recherche par défaut qui change tout seul dans Chrome

- Tâches planifiées inconnues dans

taskschd.mscavec des noms comme ChromiumLaunchTask, OneLaunchUpdateTask, OneBUpdate - Processus résidents dans le Gestionnaire des tâches nommés OneBUpdateService.exe, OneLaunchAssistant.exe, BrowC*.exe

- Extensions Chrome non demandées avec des permissions étendues (lire toutes les données des sites visités)

11. Indicateurs de compromission publiables

Pour les analystes SOC / RSI qui souhaitent chasser cette famille sur leur périmètre, voici les IOCs publiques de cet incident (partageables avec la communauté CTI) :

| Type | Valeur |

|---|---|

| SHA1 binaire | d221dc454a812b712f6bf10945a9769aa508ce35 |

| SHA1 banner.dll malveillant | fc3d5365af82197732f0b6de90940a73140bff92 |

| Nom fichier dropped | banner.dll (2,1 Mo — 40× la taille normale) |

| Artefact exfiltration | %TEMP%nsp*.tmpcookies.txt |

| Chemins persistance | %LOCALAPPDATA%OB ; %APPDATA%PixelPerfectPDF |

| Scheduled tasks | OneBUpdate ; ChromiumLaunchTask ; OneLaunchLaunchTask ; OneLaunchUpdateTask |

| Clé registry | HKCUSoftwareOneBrowser |

| Service Windows | OneBUpdateService |

| Famille | OneLaunch / OneBrowser + TamperedChef mutation (2026) |

12. MITRE ATT&CK

Techniques observées sur cet échantillon, formalisées selon le framework MITRE ATT&CK :

T1583.008 Malvertising

T1566.002 Spearphishing Link

T1204.002 User Execution

T1036.003 Masquerading

T1588.003 Code Signing Cert

T1055.012 Process Hollowing

T1218 Binary Proxy Execution

T1564.004 NTFS File Attributes

T1480 Execution Guardrails

T1082 System Info Discovery

T1120 Peripheral Discovery

T1112 Modify Registry

T1071.001 Web Protocols

T1090 Proxy

T1547 Persistence Boot/Logon

Cet article est basé sur un incident réel audité par Connect 3S en avril 2026. Toutes les informations permettant d’identifier le client, ses salariés, ses outils métier ou sa configuration de supervision ont été caviardées. Les indicateurs techniques publiés (hashes, chemins, familles) sont ceux de la campagne publique identifiée, non spécifiques au client.

Actions de formation

Actions de formation