Phishing WhatsApp : anatomie d’un vol de compte en 30 secondes (analyse technique)

Phishing WhatsApp : anatomie d’un vol de compte en 30 secondes (analyse technique)

Le contexte : une arnaque qui se propage par vos propres contacts

L’attaque que nous allons disseqer appartient a la famille des scams « Vote pour l’enfant du concours de danse ». Elle tourne en France depuis 2023, avec un pic depuis debut 2026. Son mode de diffusion est redoutablement efficace : le message vient d’un contact WhatsApp de confiance (ami, collegue, famille) dont le compte a deja ete pirate. La cible ne se mefie pas, clique, et devient a son tour le relais pour tous ses propres contacts.

Pour un dirigeant de TPE/PME, l’enjeu depasse largement le cas particulier : un seul collaborateur piege = l’ensemble du carnet d’adresses professionnel expose, y compris vos clients, vos fournisseurs et votre comptable. C’est le vecteur ideal d’une fraude au president ou d’une usurpation d’identite professionnelle.

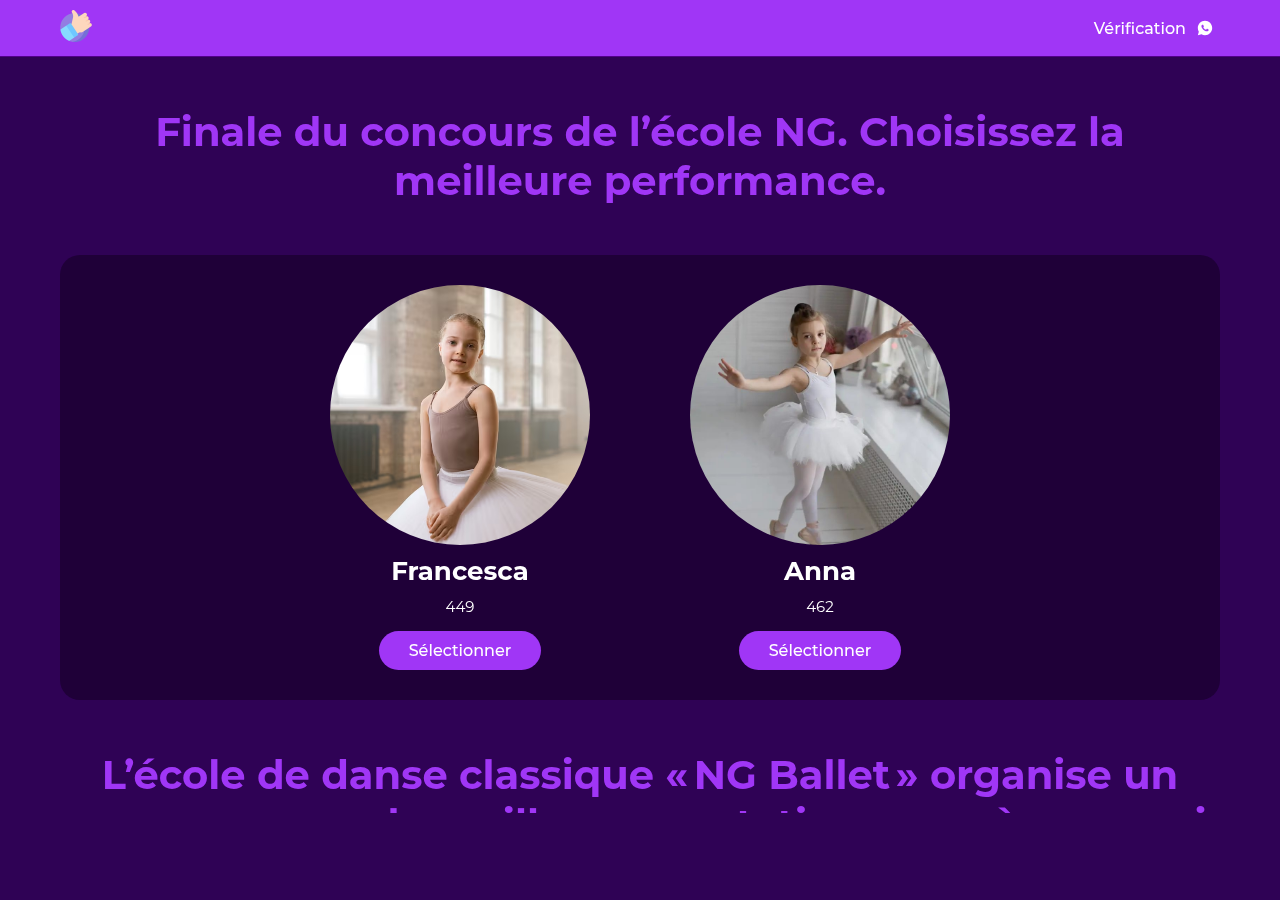

Etape 1 : une landing page convaincante

Le lien recu sur WhatsApp pointe vers une page soigneusement concue pour imiter un concours scolaire :

Les photos sont des images libres de droits issues de Freepik et Pinterest. Rien n’existe dans la realite : ni « NG Ballet », ni Francesca, ni Anna. Le chiffre de « 23 871 participants » en bas de page sert uniquement a simuler une activite pour rassurer la victime.

Red flag n°1 — Verification d’urbanisme de l’URL

Le domaine veronixy.shop a ete enregistre le 22 avril 2026 a 10h37 UTC, chez Global Domain Group LLC, un registrar connu pour sa facilite a heberger des campagnes jetables (IANA ID 3956, statut addPeriod). Le certificat Let’s Encrypt a ete emis deux minutes plus tard. Les serveurs de noms sont delegues a Cloudflare, ce qui masque l’IP reelle derriere les IPs partagees 188.114.96.2 et 188.114.97.2.

En clair : le site a moins de 24 heures quand les premiers liens commencent a circuler, et il sera probablement remplace par un autre TLD identique (veronixy.top, .online, .icu…) des qu’il sera signale.

Etape 2 : le pivot psychologique vers WhatsApp

Apres le clic sur « Selectionner », une popup SweetAlert annonce : « Pour lutter contre la falsification des votes, il est necessaire de passer la verification via un code. » La victime est redirigee vers une seconde page :

Le texte rassure avec l’argument classique : « L’autorisation via WhatsApp nous permet de proteger vos donnees et de vous faire gagner du temps. » En realite, l’argument sert a justifier ce qui va suivre. Le numero de telephone saisi permet a l’attaquant d’initier une requete d’authentification cote WhatsApp Web au nom de la victime.

Etape 3 : le QR code, le vrai hold-up

socket.io. Ce QR n’est pas genere par veronixy.shop : c’est le QR officiel de WhatsApp Web demande en live par le serveur de l’attaquant.C’est ici que tout bascule. La mecanique technique est simple et redoutable :

- Le serveur de l’attaquant ouvre une session WhatsApp Web legitime (

web.whatsapp.com) dans un navigateur automatise cote back-end. - WhatsApp genere son QR d’authentification normal.

- Le serveur scrape ce QR et le pousse en temps reel via un canal

socket.iovers le navigateur de la victime. - La victime scanne avec son application mobile WhatsApp, persuadee de passer une « verification anti-fraude ».

- WhatsApp valide la session cote attaquant. Le pirate obtient un acces complet en lecture/ecriture au compte : toutes les conversations passees, tous les contacts, envoi de messages en nom propre.

Du point de vue MITRE ATT&CK, la technique combine T1566.002 (Phishing : Spearphishing Link), T1111 (Multi-Factor Authentication Interception — le QR scan etant concu comme un facteur d’authentification par appairage), et T1204.001 (User Execution). Le CVSS v3.1 pour la victime est evalue a 9.1 HIGH (AV:N/AC:L/PR:N/UI:R/S:C/C:H/I:H/A:L).

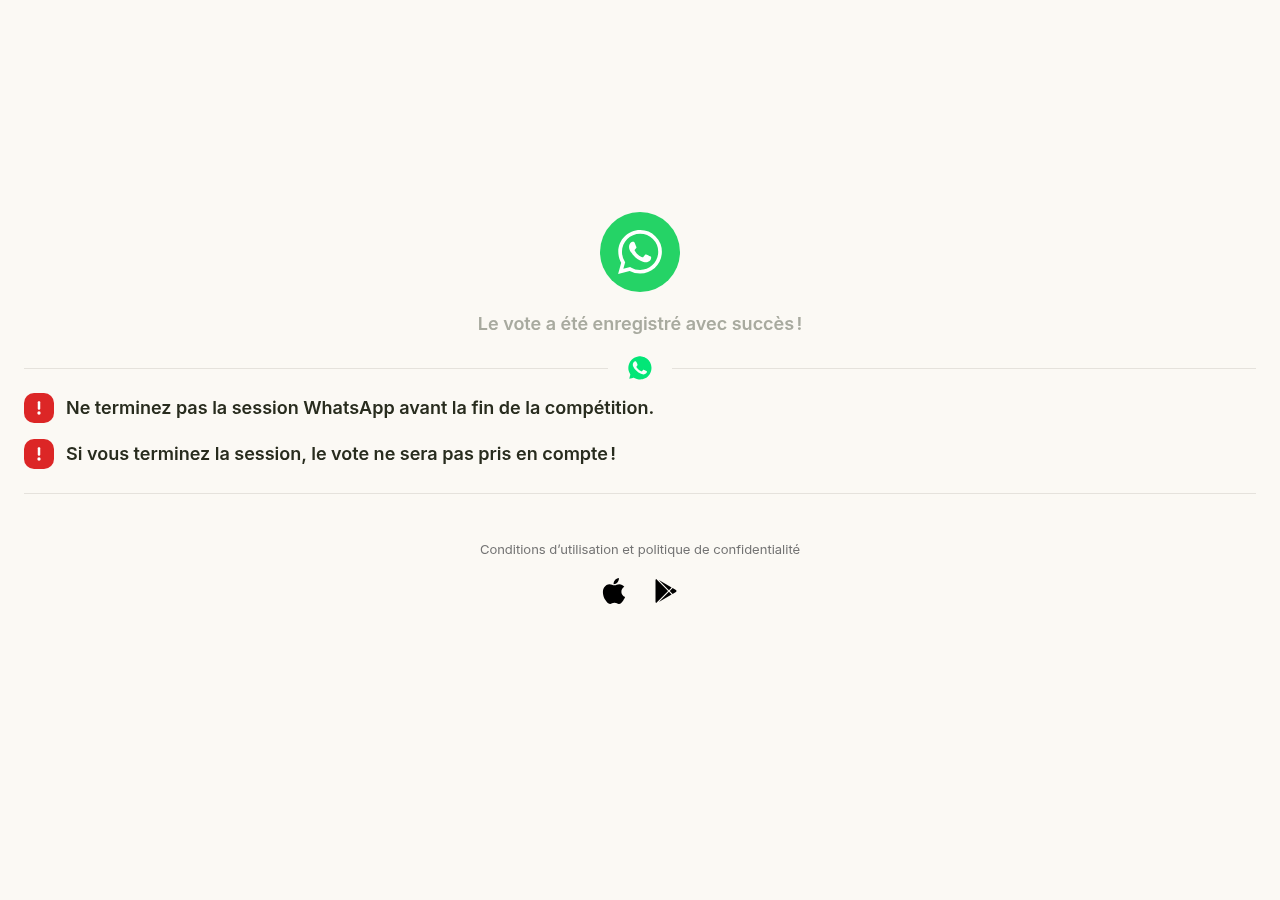

Etape 4 : la fermeture du piege

C’est le trait de genie du kit. L’attaquant ordonne explicitement a la victime de ne pas revoquer l’acces qu’elle vient de lui donner, sous pretexte de validation du vote. Concretement, il se donne plusieurs heures (voire plusieurs jours) pour :

- Exfiltrer les conversations professionnelles et personnelles.

- Envoyer le meme lien phishing a l’ensemble du carnet d’adresses pour propagation virale.

- Contacter les proches de la victime pour executer une arnaque au proche (« Maman j’ai casse mon telephone, peux-tu m’envoyer 500 € d’urgence ? »).

- Rechercher des conversations autour des termes facture, IBAN, virement, contrat pour preparer une fraude au president ou au fournisseur.

Ce que l’audit technique revele sur l’industrialisation du kit

En inspectant le JavaScript /static/js/qrcode.js servi par le site, on decouvre plusieurs elements qui confirment qu’il ne s’agit pas d’un bricolage isole mais d’un produit Phishing-as-a-Service loue a des affilies :

- Template n°38 : le HTML de la page QR contient l’attribut

data-template="38". Le kit propose donc au moins 38 variantes graphiques differentes (concours de danse, loto d’entreprise, tirage au sort hotelier…). - Obfuscation par Lorem ipsum aleatoire : les pages affichent des paragraphes de charabia (

kYAKnOvwHKgEUxPHYwAv cRjxgWdyazHpELpDoHTA…) qui ne seront jamais lus par un humain, mais servent a casser les heuristiques de detection des classifieurs anti-phishing bases sur le NLP. - Bombe anti-analyste : l’evenement socket.io

surpriseinstancie 1 000Web Workersqui executent une boucle infinieMath.sin(y) * Math.cos(y). Resultat : le navigateur du chercheur en securite qui inspecte la page est fige instantanement, empechant tout reverse engineering en live. J’ai eu la chance de recuperer le JS en amont avant que le serveur ne declenche ce signal. - Meta

noindex, nofollow+robots.txtDisallow / : le site refuse activement d’etre indexe par Google Safe Browsing et les moteurs de reputation, pour retarder la detection. - Timeout session 5 minutes : aligne sur le TTL d’un QR WhatsApp Web non scanne. Le kit ferme proprement la connexion a ce moment-la pour maximiser l’efficacite du hold-up.

Signaux d’alerte a transmettre a vos equipes

Pour une sensibilisation interne efficace, retenez ces quatre signaux :

- Un vote legitime ne demande jamais de scanner un QR code. Aucun concours, tombola, sondage interne ne requiert une session WhatsApp Web. Si on vous le demande, c’est une fraude.

- Un domaine de moins de 30 jours est a considerer comme hostile par defaut. L’outil

whoisprend 5 secondes et donne la date de creation. Vos navigateurs professionnels devraient l’afficher nativement (extensions disponibles). - Toute page qui demande un numero de telephone puis redirige vers WhatsApp doit declencher une alerte immediate. Aucun service legitime ne fonctionne ainsi.

- Une instruction de ne pas deconnecter une session est toujours suspecte. Legitimement, aucun service n’a besoin de vous empecher de fermer une session.

Procedure d’urgence si un collaborateur a scanne le QR

La fenetre de reaction est de quelques minutes avant que le carnet d’adresses soit exfiltre. Procedure a coller dans votre wiki cyber interne :

- Ouvrir WhatsApp sur le telephone, aller dans Parametres > Appareils connectes, cliquer sur chaque session inconnue et la deconnecter.

- Activer immediatement la verification en deux etapes (Parametres > Compte > Verification en deux etapes) avec un code PIN a 6 chiffres et un email de recuperation. Cela empeche toute reconnexion future meme si l’attaquant reessaie.

- Prevenir les contacts personnels ET professionnels par un canal autre que WhatsApp (SMS, email depuis un autre terminal) : « Mon WhatsApp a ete pirate, ignorez tout message ou lien envoye aujourd’hui. »

- Parcourir l’historique des messages envoyes ces 24 dernieres heures pour identifier qui a recu le lien piege et les prevenir nominativement.

- Si la victime est un collaborateur ayant acces au messagerie d’entreprise sur le meme terminal : forcer la revocation de toutes les sessions Microsoft 365 / Google Workspace et reinitialiser ses mots de passe.

- Declarer l’incident sur internet-signalement.gouv.fr (plateforme PHAROS) et, en cas de perte financiere, au commissariat local. Pour les entreprises, notifier le CERT-FR a

[email protected].

Bloquer la menace au niveau de votre reseau

Pour les clients Connect3S ayant un pare-feu d’entreprise ou une protection DNS (pfSense, Fortinet, Stormshield, Cloudflare Gateway, NextDNS) :

# Blocklist DNS / pare-feu

veronixy.shop

*.veronixy.shop

# Ne PAS blacklister les IPs 188.114.96.2 / 188.114.97.2

# Ce sont des IPs Cloudflare mutualisees, le blocage entrainerait des faux positifs sur des sites legitimes.

# Preferer le blocage par nom de domaine.Integrez egalement les feeds publics :

- Data-Shield IPv4 Blocklist (167 000+ IPs malveillantes, mise a jour communautaire) : github.com/duggytuxy/Data-Shield_IPv4_Blocklist

- URLhaus Abuse.ch pour les URLs recentes :

https://urlhaus.abuse.ch/downloads/text/ - PhishTank pour les campagnes signalees par la communaute.

Notre recommandation strategique

Trois mesures a deployer cette semaine si ce n’est pas deja fait :

- Activer par defaut la verification en deux etapes WhatsApp sur tous les telephones professionnels. C’est 2 minutes par collaborateur et cela annule l’efficacite de ce type de kit.

- Diffuser une campagne de sensibilisation ciblee avec captures d’ecran reelles (comme celles de cet article). Les formations abstraites ne fonctionnent plus ; ce qui marche, c’est le cas concret que le collaborateur reconnait instantanement sur son telephone.

- Instaurer le reflexe « 30 secondes de coup de fil » : toute demande inhabituelle recue sur WhatsApp (meme d’un contact connu) doit etre validee par un appel vocal avant action. Un carnet d’adresses pirate reste convaincant tant qu’on ne verifie pas.

Besoin d’une sensibilisation sur mesure pour votre equipe ?

Connect3S accompagne les TPE et PME de la Cote d’Azur sur la cybersecurite operationnelle. Nous proposons des sessions de sensibilisation de 2 heures aux dirigeants et collaborateurs, avec mise en situation sur des cas reels (comme celui-ci), et des audits de resilience cyber incluant tests de phishing controles et mesures correctives. Contactez-nous pour planifier une intervention ou recevoir notre kit de sensibilisation PDF offert.

Auteur : Ludovic Laborde, dirigeant de Connect3S, Certified Ethical Hacker CEH v11. Audit realise le 23 avril 2026 sur le site veronixy.shop decouvert moins de 24 heures apres son enregistrement. L’URL complete n’est volontairement pas publiee pour ne pas exposer la victime dont l’identifiant est present dans le chemin. Signalement adresse a Cloudflare, au registrar et au CERT-FR.

Actions de formation

Actions de formation